Siamo un’agenzia plurimandataria indipendente che, attraverso un’esperienza di oltre 25 anni nel settore assicurativo ed elevate competenze professionali, mette a disposizione un’ampia offerta alla propria clientela e attraverso un’attenta analisi dei bisogni arriva a formulare una consulenza personalizzata per individuare la migliore soluzione assicurativa e soddisfare le esigenze sia della clientela Retail, che Aziende e Professionisti

Il nostro Team professionale

Il nostro team è composto da professionisti del settore assicurativo, tutti i produttori e collaboratori di agenzia sono in possesso dei requisiti di onorabilità e professionalità con relativa iscrizione al registro unico degli intermediari.

L’agente Elena Dragoni, Iscritta al RUI con il n. A000160983 dal 16/04/2007, opera a Pavia e provincia. Da sempre appassionata di tecnica assicurativa ed è attualmente la Vice presidente nazionale del Sindacato nazionale Agenti e Presidente dell’Ente bilaterale Ebisep.

La preparazione professionale, l’esperienza accumulata in tutti questi anni la rendono una vera specialista del settore assicurativo.

- Consulenzapersonalizzata

- Valutazionedei bisogni

- AssistenzaH24

- Assistenzasinistri

- Consulenza personalizzata

- Valutazione dei bisogni

- Assistenza H24

- Assistenza sinistri

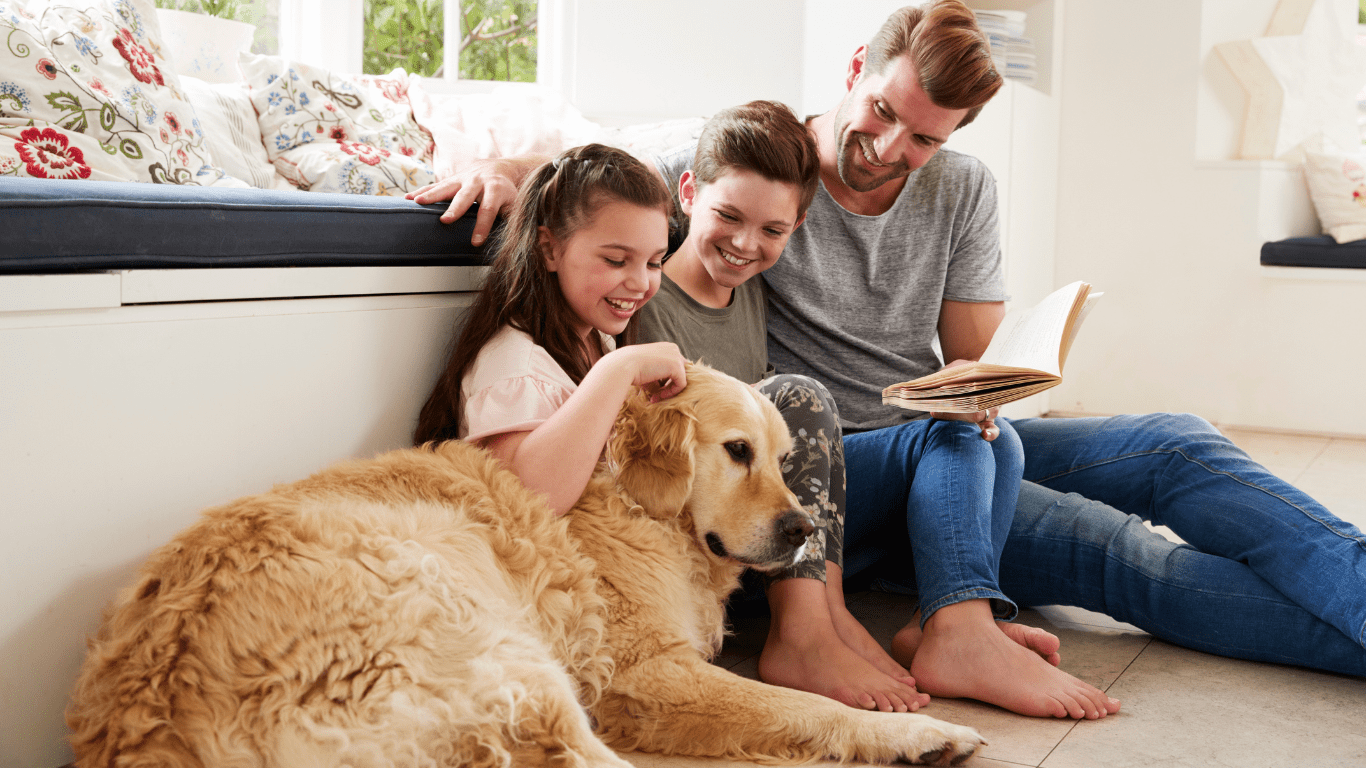

Privati

Soluzioni per ogni aspetto della tua vita: dalla sicurezza della casa, alla tutela in caso di infortuni, fino alla mobilità e alla protezione del tuo futuro con piani di risparmio e previdenza.

Professionisti

Protezione per la tua attività con le nostre soluzioni assicurative: copertura RC professionale, tutela contro i rischi informatici e polizze su misura per uffici e studi.

Aziende

Soluzioni assicurative complete per aziende: dalla protezione dei dipendenti e dei prodotti alle polizze D&O per tutelare i dirigenti per garantire tranquillità e continuità operativa.

Associazioni

Polizze assicurative su misura per associazioni: coperture RCT/RCO, assicurazioni per uffici e capannoni, polizze D&O per la tutela dei dirigenti e soluzioni di tutela legale.

I nostri articoli di blog

Polizza animali domestici e primavera

Polizza infortuni per sportivi: come funziona?

Come funziona l’assicurazione in caso di incidenti stradali

Richiedi la tua consulenza personalizzata

Telefono:

0385 783 270

WhatsApp:

346 63 40 078

Email:

agenzia@dragoniassicurazioni.it

Indirizzo:

Via Garibaldi 83, 27049 Stradella (PV)

Orari di Apertura:

Lun-Ven 08:30 / 12:30 e 14:30 / 18:30Sab 08:30 / 12:30

Recensioni da Google My Business

Scopri cosa dicono di noi i nostri clienti e lascia anche tu la tua recensione.

Pubblicato suTrustindex verifica che la fonte originale della recensione sia Google. Mi sono avvalso dell'agenzia assicurativa ed ho trovato un'elevata professionalita, competenza e chiarezza ai quesiti posti tali da diventarne cliente. Consigliata!!Pubblicato suTrustindex verifica che la fonte originale della recensione sia Google. Pubblicato suTrustindex verifica che la fonte originale della recensione sia Google. Persone competenti e disponibili. Consiglio caldamente questo centro assicurativo.Pubblicato suTrustindex verifica che la fonte originale della recensione sia Google. Sono cliente di Dragoni Assicurazioni da ormai 8 anni per l'assicurazione della mia auto e devo dire che la loro professionalità e attenzione al cliente è davvero speciale. Un punto di forza che apprezzo moltissimo è l'efficienza: non sono mai dovuto recarmi fisicamente presso i loro uffici, poiché hanno raggiunto un livello talmente alto da gestire tutto in modo completamente telematico. Servizio eccellente e moderno. Cinque stelle su 5!"Pubblicato suTrustindex verifica che la fonte originale della recensione sia Google. Pubblicato suTrustindex verifica che la fonte originale della recensione sia Google. Agenzia di assicurazioni eccellente, Elena e Valeria sono delle professioniste molto competenti ed oneste. Hanno ascoltato con attenzione tutte le mie necessità proponendomi sempre la giusta soluzione.Pubblicato suTrustindex verifica che la fonte originale della recensione sia Google. Ottima Agenzia assicurativa. La titolare Elena e le impiegate Valeria e Alessandra sono molto professionali e disponibili, attente a tutte le richieste e alle esigenze dei clienti.Pubblicato suTrustindex verifica che la fonte originale della recensione sia Google. Sono assicurato da anni presso questa agenzia. La consiglio vivamente per la competenza, puntualità e disponibilità che offre tutto lo staff.Pubblicato suTrustindex verifica che la fonte originale della recensione sia Google. Mi sono trovato molto bene. Ottima serietà e professionalità!Pubblicato suTrustindex verifica che la fonte originale della recensione sia Google. Sempre presenti, preparate, gentile e molto pazienti

- Sede legale: Via Garibaldi 83, 27049 Stradella (PV)

- Partita Iva: 02680690183

- PEC: dragoniassicurazioni@pec.it

- Dichiarazione sui principali effetti negativi delle decisioni d'investimento sui fattori di sostenibilità

- Informativa ai sensi dell'articolo 4.1 del regolamento UE sull'informativa sulla sostenibilità

- Applicazione del regolamento sull'informativa sulla finanza sostenibile

- Valutazione dei principali effetti negativi di sostenibilità delle consulenze assicurative